Então, como você pode se proteger contra isso? Bem, uma maneira é sempre ter um backup de todos os seus dados para recorrer no caso de um ataque. No entanto, os hackers também descobriram como contornar essa medida. E mesmo que você tenha um backup fora do sistema - como uma fita, por exemplo - pode levar muito tempo (e, portanto, muita perda de produtividade) para restaurá-lo.

A resposta, da qual você talvez ainda não tenha ouvido falar, é criar um sistema de arquivos imutável. Sam Tenorio, presidente da Seamless Advanced Solutions, analisa mais detalhadamente o que isso significa e como isso pode proteger seus dados de olhares curiosos.

Mais apoio para seus backups

Essa solução foi criada para proteger os dados de backup, que também podem ser alvo de ataques de ransomware, basicamente deixando o usuário indefeso até que ele cumpra a exigência (e, mesmo nesse caso, talvez nem tanto). Em resumo, se os dados de backup forem tão vulneráveis quanto os dados primários, não faz muito sentido tê-los, observa Sam Tenorio.

Os dados de backup em um sistema de arquivos imutáveis não podem ser alterados ou excluídos (ou mesmo lidos). Basicamente, isso torna os dados de backup intocáveis para qualquer pessoa na sua rede, a menos que sejam acessados por um usuário por meio de APIs autenticadas, que são independentes das permissões de usuário existentes.

Ao adicionar novos dados ao backup, o sistema pode ser projetado para que não substitua nenhum dado existente e, portanto, não fique vulnerável à corrupção ou até mesmo à exclusão acidental.

Proteção mesmo durante a recuperação

Se você estiver usando uma solução de arquivos imutáveis e for alvo de um ataque de ransomware, poderá restaurar rapidamente os arquivos a partir da versão utilizável mais recente (com registro de data e hora), estejam eles armazenados no local ou na nuvem, observa Sam Tenorio.

Isso elimina a necessidade de esperar por restaurações demoradas de outra fonte, enquanto suas operações são interrompidas. Os arquivos imutáveis oferecem proteção aos dados armazenados ou transferidos por meio de criptografia. Mesmo ao acessar dados de backup, os arquivos nunca são apresentados aos usuários em um estado de leitura/gravação.

Considerações finais

O resultado final, por assim dizer, é pesar o tempo e o custo para recuperar os dados armazenados em comparação com o tempo e o custo de ter soluções de arquivos imutáveis implementadas (ou de fazer isso manualmente), diz Sam Tenorio. Com a abordagem correta, os dados imutáveis podem ser recuperados em um instante, o que significa que você pode continuar a fazer negócios sem interrupções (ou pagar um resgate).

Ter salvaguardas implementadas, como um software capaz de detectar ransomware, é apenas uma camada de proteção. Se alguém com más intenções conseguir passar, os arquivos imutáveis são uma defesa de ferro.

]]>De acordo com Sam Tenorio III, CEO da Seamless Advanced Solutions, especializada em projeto, implementação e suporte de redes virtualizadas, data centers e soluções relacionadas.

Há cinco benefícios principais da computação de borda: latência reduzida, resfriamento menos dispendioso, segurança aprimorada, escalabilidade e maior continuidade dos negócios. Cada um deles é discutido brevemente a seguir.

Latência reduzida

O benefício mais importante e, para muitas empresas, o mais essencial da computação de borda é que ela permite que os dados sejam processados e armazenados mais rapidamente do que por meio da topologia convencional, o que pode significar a diferença entre uma experiência de usuário positiva ou frustrante. Tomemos como exemplo os sistemas inteligentes de iluminação pública, que aproveitam a computação de borda para avaliar as condições ambientais em tempo real - como níveis de luz, neblina, poluição, etc. - e ajustar automaticamente a iluminação para proporcionar condições mais seguras para motoristas, ciclistas e pedestres. Se a latência se tornar um obstáculo, a condição ambiental predominante poderá se dissipar ou mudar no momento em que a iluminação for ajustada, tornando-a inútil, na melhor das hipóteses, e perigosa, na pior.

Resfriamento menos dispendioso

A maioria das pessoas de fora do mundo da TI ficaria surpresa, se não chocada, ao perceber o quanto custa manter grandes data centers sem superaquecimento e, basicamente, enviando grandes quantidades de dados - sem mencionar milhões de dólares em hardware e outras infraestruturas - para o alto.

A boa notícia é que essa ameaça é tratada por meio de resfriamento em nível industrial. A má notícia é que isso é muito caro. A computação de borda pode ajudar a reduzir os custos, pois permite que as empresas resfriem vários data centers menores em vez de um único grande. Fundamentalmente, qualquer abordagem à computação que seja feita de forma mais eficiente reduzirá a carga de processamento, o que, por sua vez, reduzirá o consumo de energia e, consequentemente, os custos de resfriamento.

Segurança aprimorada

A computação de borda posiciona os aplicativos, o armazenamento e o processamento de dados em vários data centers e dispositivos, o que torna mais fácil e simplificado para as empresas fortalecerem as vulnerabilidades sem colocar toda a rede off-line. Além disso, mais dados são processados em dispositivos locais, o que significa que menos dados são transmitidos para os data centers.

Mesmo que agentes mal-intencionados comprometam um dispositivo, eles não terão acesso ao conteúdo de um servidor centralizado. Como resultado, os dados devem ser criptografados por meio de vários métodos de criptografia, e as empresas precisam mudar de uma infraestrutura de infosec centralizada de cima para baixo para um modelo de confiança descentralizado.

Escalabilidade

A construção, a manutenção, a segurança e a atualização de grandes data centers são caras. A computação de borda permite que as empresas tenham a infraestrutura de computação, armazenamento e análise de que precisam, mas em um nível de custo viável e sustentável.

"A computação em nuvem ajuda as empresas a evitar pagar por mais capacidade de computação do que precisam", comentou Sam. "Elas podem se ajustar e se adaptar com base em requisitos variáveis e visar novos mercados sem serem obrigadas a expandir sua infraestrutura."

]]>A transformação digital é mais do que apenas mudar do analógico para o digital. Trata-se de mudar completamente seus processos de negócios para aproveitar ao máximo suas tecnologias digitais e aumentar a produtividade e a experiência dos clientes.

Aproveitamento da análise de dados

Uma das chaves para a transformação digital é gerenciar a enorme quantidade de dados disponíveis. Mas não se trata apenas de ter um equipamento que possa lidar com o aumento da capacidade - trata-se de ter acesso a grandes quantidades de dados que podem ajudar as empresas a tomar decisões mais inteligentes por meio da análise.

A análise em nuvem é particularmente útil para a consolidação de dados. Mais especificamente, ela pode reunir todas as fontes de dados para realizar melhor a análise avançada para examinar o comportamento e a demografia dos clientes, além de aprimorar os processos internos.

Melhoria da colaboração interna e externa

Além de aprender a comercializar melhor os clientes em potencial e a tornar suas experiências mais pessoais, a análise de dados pode melhorar a forma como sua equipe se comunica.

Por exemplo, os funcionários podem compartilhar notas e documentos internos para facilitar a colaboração enquanto trabalham remotamente, o que é uma tendência crescente, especialmente nesta era da nova normalidade da Covid-19.

Um dos principais componentes da transformação digital é a forma como você acompanha seus clientes e resolve os problemas. Por exemplo, os chatbots baseados na nuvem estão se tornando uma forma popular de interagir com os clientes usando recursos de inteligência artificial.

Um chatbot não está apenas tornando o processo de atendimento mais rápido: é uma abordagem diferente do uso de representantes telefônicos

A transformação digital está ao seu alcance.

Para as empresas menores, construir um data center sofisticado pode ser muito caro e complicado de gerenciar. No entanto, embora muitas empresas escolham um data center como parte de sua estratégia de transformação digital, os serviços baseados em nuvem permitem que as empresas menores dimensionem seus serviços de forma econômica, conforme necessário.

Muitas empresas têm uma infraestrutura de TI antiga que não consegue lidar rapidamente com atualizações ou grandes volumes de dados. De fato, equipamentos mais antigos, que consomem muita energia e exigem muita manutenção, podem consumir um orçamento de TI que poderia ser melhor utilizado. No entanto, os data centers internos também exigem profissionais de TI que conheçam o equipamento, ao contrário dos aplicativos baseados em nuvem, em que grande parte da carga técnica fica a cargo do provedor, o que economiza custos. Atualmente, as empresas podem utilizar de forma econômica os serviços de data center de vários fornecedores sem ter suas próprias instalações

Decidir se um data center ou uma nuvem (ou ambos) é o ideal para a sua operação depende do seu orçamento e do que você está tentando alcançar. No entanto, ter um ou ambos pode melhorar muito sua estratégia de transformação digital.

]]>As empresas que buscam obter mais controle sobre suas redes podem se beneficiar muito com essa revolução de software. Até o momento, empresas de tecnologia como a VeloCloud da VMware estão promovendo o software SD-WAN para empresas que dependem muito do desempenho da conectividade. O NSX SD-WAN da VeloCloud pode ser um divisor de águas.

Flexibilidade de transporte

O NSX SD-WAN by VeloCloud oferece às empresas total flexibilidade quando se trata de acessar a Internet, ethernet, serial, Wi-Fi e muito mais. O NSX SD-WAN by VeloCloud aumenta a largura de banda de forma econômica ao agregar circuitos WAN de qualquer tipo, proporcionando uma resposta mais rápida, mesmo para fluxos de aplicativos únicos. Graças ao fato de a WAN ser virtualmente acessível, seu design independente de transporte permite que as empresas aproveitem qualquer protocolo de transporte necessário a qualquer momento e em qualquer lugar. A função e a orquestração do plano de dados são fornecidas na nuvem para proporcionar acesso direto e otimizado à nuvem e aos recursos locais

Melhores recursos de segurança

O software NSX SD-WAN by VeloCloud é configurado para possuir criptografia certificada e defesas contra malware para proteger dados e informações confidenciais. O SD-WAN inclui funções de segurança in-box que minimizam as preocupações ao acessar as informações diretamente de um site. Além disso, os usuários podem criar políticas para impor medidas de segurança reforçadas para seus serviços, como voz sobre IP (VoIP). A nuvem integrada da SD-WAN também oferece serviços de filtragem de conteúdo da Web para garantir mais proteção.

Controle dinâmico de vias

A partir de um painel de controle central, a SD-WAN também oferece controle de caminho inteligente para processar e direcionar o tráfego. Isso permite que os usuários e os profissionais de TI obtenham facilmente visibilidade dos caminhos da rede. Como resultado, eles podem decifrar a origem de qualquer atraso no processamento, na fila ou na transmissão, a fim de garantir o fluxo ideal de tráfego em tempo real.

Automatiza as implementações e a orquestração de filiais

O monitoramento centralizado, a visibilidade e o controle da nuvem permitem a implantação de filiais sem intervenção humana e, ao mesmo tempo, fornecem atualizações automáticas de políticas de negócios e firmware, desempenho de links e medições de capacidade. Você pode implantar uma filial em minutos com a ativação do NSX SD-WAN Edge a partir da nuvem. A descoberta e o monitoramento automáticos de circuitos WAN eliminam a configuração link a link e filial a filial.

No passado, antes da SD-WAN, fazer alterações na rede exigia configurações manuais complexas. Agora, temos a capacidade de gerenciar e controlar nossa rede com novos recursos tecnológicos. As soluções de software SD-WAN atuais podem ser fundamentais para a transformação da rede de uma empresa.

]]>As prioridades concorrentes podem dificultar a aprovação dos tempos de inatividade e, muitas vezes, torná-la quase impossível para o hardware que não esteja apresentando problemas. No entanto, as atualizações preventivas são uma parte importante da extensão do ciclo de vida da infraestrutura, que é onde os benefícios das atualizações de software em serviço (ISSU) realmente se destacam.

Os sistemas de hardware monolíticos do passado costumavam exigir reinicializações completas e paradas a frio para atualizar o software, mas esses dias ficaram para trás. Mesmo em switches de supervisor único de baixo custo, podemos fazer atualizações de software que não afetam os usuários.

A plataforma top-of-rack Cisco Nexus é um excelente exemplo dessa tecnologia. Os Cisco Nexus 9300s têm apenas um supervisor, mas, durante uma atualização ISSU, o Nexus permite que o plano de dados seja executado sem gerenciamento por um breve período, enquanto a CPU do supervisor reinicia e carrega a imagem de atualização de destino. Depois que o plano de controle é atualizado e inicializado com êxito, ele sincroniza com o estado do tempo de execução antes do upgrade e o reconcilia com o plano de dados. Isso permite que o tráfego continue a passar, sem ser afetado pela atualização do sistema em andamento.

Obviamente, antes de iniciar qualquer tipo de procedimento de ISSU, a compatibilidade deve ser verificada para garantir que não haja chance de interrupção dos serviços prestados.

A primeira etapa deve ser a verificação das notas de versão da versão de destino. Elas conterão uma lista das versões compatíveis com o ISSU. Se a sua versão atual não estiver listada, talvez seja necessário escalonar a versão, portanto, escolha uma das versões da lista, verifique suas notas de versão e trabalhe de trás para frente.

Depois de escolher o firmware e carregá-lo no switch, você também deve verificar se não há recursos incompatíveis e se todos os módulos não causarão interrupções. Isso pode ser feito executando o bootflash show incompatibility system: bem como o comando show install all impact kickstart bootflash:

comando. Depois que essas opções forem verificadas, você estará pronto para iniciar a atualização do ISSU!

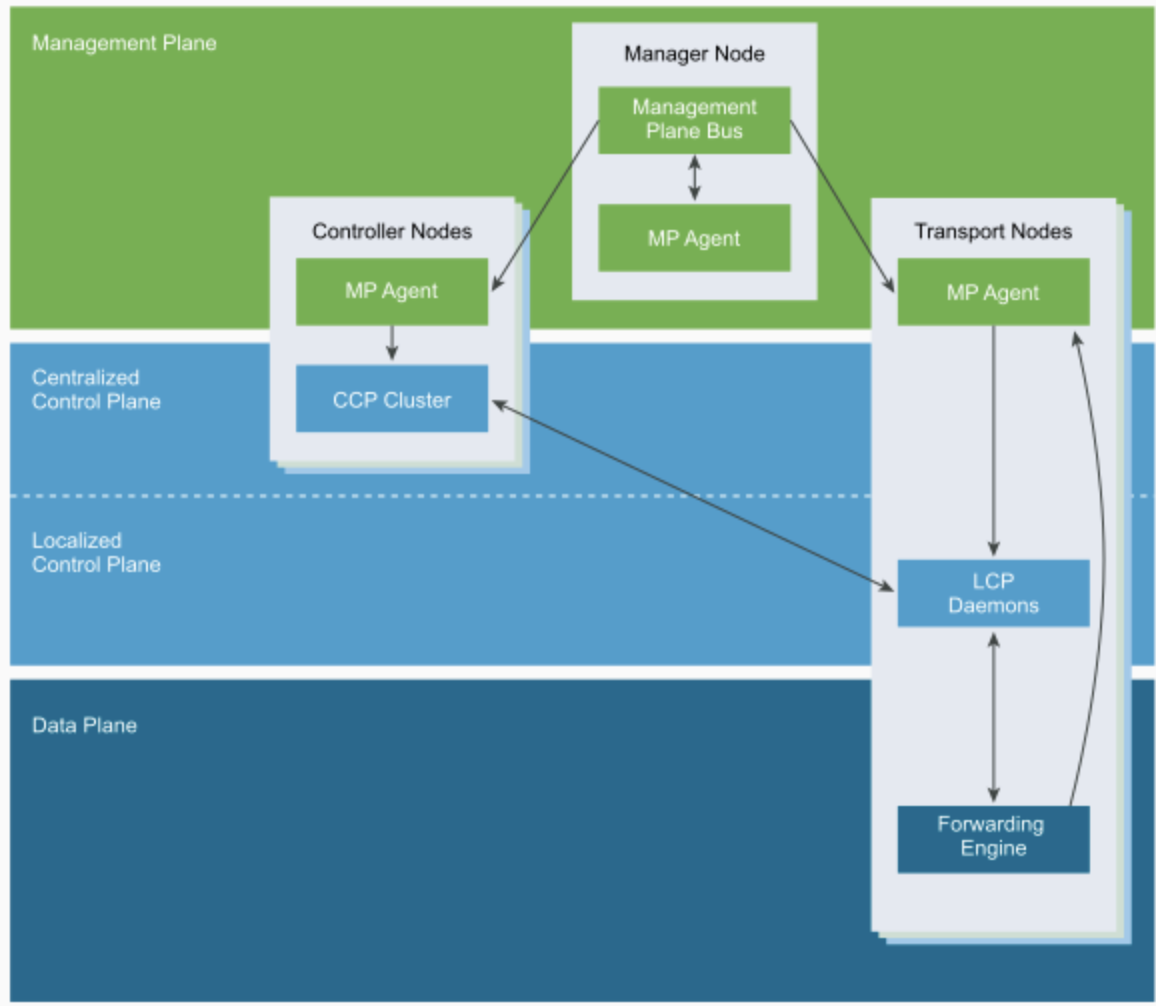

Com o lançamento do NSX-T 2.4 da VMware (e ampliado na versão 2.5), vimos a introdução da GUI simplificada, que visava reduzir a quantidade de entradas do usuário, ter mais orientação para o usuário e, em geral, ter menos cliques e saltos de página para realizar várias tarefas.

No entanto, a GUI 2.3 também permaneceu e foi migrada para uma guia chamada "Advanced Networking and Security". Na postagem de hoje, exploraremos algumas peculiaridades e práticas recomendadas para trabalhar com essas duas GUIs diferentes.

A primeira coisa que precisamos entender é que as duas GUIs não são apenas designs separados que conduzem o mesmo back-end, mas dois mecanismos de gerenciamento totalmente separados, duas APIs REST totalmente diferentes, em execução no cluster do NSX Management Controller. Isso cria um problema estranho e não óbvio em que qualquer coisa criada na GUI simplificada não é editável na GUI avançada e vice-versa.

Felizmente, a versão 2.5 portou praticamente toda a funcionalidade encontrada na GUI avançada para a GUI simplificada, portanto, se você estiver ciente dessa peculiaridade e permanecer na GUI simplificada, isso não deverá ser um problema. Entretanto, há algumas partes da funcionalidade principal que residem apenas na GUI avançada.

A partir da versão atual 2.5.1, a capacidade de criar, editar, marcar ou gerenciar conjuntos de IPs só pode ser encontrada na GUI avançada. Como muitos sabem, o conjunto de IPs é parte integrante da obtenção da microssegmentação, e tê-lo obscurecido dessa forma tem sido um problema confuso para muitos usuários. Além disso, grande parte da documentação oficial do NSX ainda aponta para a GUI avançada para usar um recurso, mesmo que o recurso exista na GUI simplificada; o recurso auxiliar de DHCP é um exemplo particularmente notório.

Em suma, tenho certeza de que, à medida que as versões futuras forem disponibilizadas, mais e mais recursos chegarão à GUI simplificada, o que, com sorte, levará à remoção completa da GUI avançada. Espero que esta postagem tenha ajudado a esclarecer a dualidade das GUIs do NSX-T e seja útil em sua experiência diária.

Se tiver alguma dúvida, entre em contato conosco em contactus@sas-us.com. Estamos sempre disponíveis para discutir suas necessidades e recomendar soluções.

]]>

Há duas opções de protocolo de roteamento para o VMware NSX-V: Border Gateway Protocol ("BGP") e Open Shortest Path First ("OSPF"). Na maioria dos casos, o BGP é a opção preferida por vários motivos que serão abordados a seguir. No entanto, o OSPF também pode ser uma opção viável para alguns ambientes de clientes.

Este artigo técnico não se aprofunda nos detalhes de como esses protocolos funcionam. Em vez disso, ele pode ajudar a selecionar o protocolo de roteamento adequado para um cliente.

Independentemente do protocolo de roteamento selecionado, o VMware NSX pode ser considerado uma rede stub e, portanto, requer apenas uma rota padrão. A rede física deve anunciar uma rota padrão para os ESGs de perímetro do NSX, que é passada para o uDLR/DLR. Por outro lado, o NSX deve anunciar apenas um bloco exclusivo de espaço IP para roteadores upstream.

Como escolher entre OSPF e BGP

Os clientes que têm um único local de data center e estão usando atualmente o OSPF podem ser bons candidatos para a execução do OSPF no NSX-V. O cliente pode já estar familiarizado com o OSPF e a introdução de um novo protocolo, como o BGP, pode aumentar a curva de aprendizado. No entanto, se houver planos de expansão para uma arquitetura de vários locais, a complexidade do OSPF pode aumentar muito em termos de influência na entrada/saída do tráfego.

Deve-se considerar ainda mais o design da área OSPF. Recomenda-se que os ESGs não sejam posicionados como um ABR. Um ABR é um roteador que está conectado a uma ou mais áreas. O roteador físico/switch L3 deve fornecer a função ABR e o ESG tem uplinks e interfaces de trânsito em uma área NSSA. O DLR também faria o uplink para a área NSSA.

Considerações adicionais:

- As incompatibilidades de MTU afetarão os vizinhos. Sempre dê atenção extra ao MTU do caminho entre vizinhos para garantir que ele corresponda de ponta a ponta.

- Os vizinhos não são definidos estaticamente; em vez disso, os hellos são transmitidos em um segmento L2 para descobrir vizinhos. Essa é uma grande desvantagem em relação ao BGP, pois os roteadores OSPF podem, às vezes, ser vizinhos de outros roteadores desnecessários ou não intencionais.

- A métrica de custo não influencia a saída (como seria de se esperar) devido ao fato de que a redistribuição de rotas gera rotas externas do tipo 2 (E2) que ignoram a métrica de custo. Por esse motivo, o direcionamento do tráfego de saída pode ser um desafio.

Quando escolher BGP vs. OSPF

Ao projetar o NSX para arquiteturas de data center em vários locais, o BGP é quase sempre recomendado. A preferência de caminho de saída do NSX pode ser facilmente influenciada usando a métrica de peso. A preferência de caminho de entrada deve ser tratada pela rede física usando um método como o AS-Path prepend ou a preferência local. Se estiver usando a preferência local, isso pressupõe que o cliente esteja usando um único ASN em ambos os roteadores de núcleo físico dos locais do CD. Uma vantagem significativa do BGP é que a vizinhança é definida estaticamente pelo endereço IP. Isso garante um comportamento determinístico para a propagação de rotas. Também permite o controle granular por vizinho.

Considerações adicionais:

- Normalmente, um único ASN BGP é usado para todos os componentes do NSX, o que inclui os sites ESGs e DLRs. Isso significa que o iBGP é configurado no NSX

- O eBGP deve ser configurado entre os ESGs de perímetro do NSX e a rede física

- Os temporizadores hello e hold padrão são 60/180. Considere ajustá-los para valores mais baixos para melhorar o tempo de convergência do roteamento. As opções comuns incluem 1/3, 4/12, 10/30, 20/60. Consulte o cliente para entender os requisitos de HA e verifique também se o fornecedor da rede física tem recursos para temporizadores ajustados.

Se tiver alguma dúvida, entre em contato conosco em contactus@sas-us.com. Estamos sempre disponíveis para discutir suas necessidades e recomendar soluções.

]]>